一、 什么是⽹⼼云容器版产品「容器魔⽅」?

「容器魔方」由网心云推出的一款docker容器镜像软件,通过简单安装后即可快速加入网心云共享计算生态网络,为网心科技星域云贡献带宽和存储资源,用户根据每日的贡献量可获得相应的现金收益回报。网心科技星域云通过先进的边缘编排技术,将千家万户的节点连接成一张边缘云计算网络,为B端客户提供全球领先的、优质低成本的边缘计算服务。目前支持:koolshare、群晖、树莓派等支持docker的设备(arm32、aarch64、x86_64)。

二、安装激活

1.运行容器:

docker run -d --name=wxedge --restart=always --privileged --net=host --tmpfs /run --tmpfs /tmp -v /storage:/storage:rw registry.hub.docker.com/onething1/wxedge

必选参数说明:

–privileged 必须打开(爱快docker不支持)。

–net 目前只支持host(推荐)和macvlan两种网络模式(不熟悉docker和网络知识的用户不要尝试macvlan,非常复杂!)。

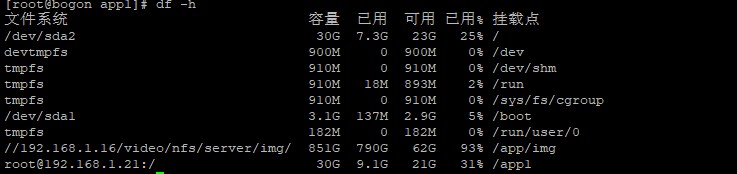

“磁盘路径”是磁盘的目录,请根据自己实际磁盘目录更改,必须挂载到容器内的/storage目录,推荐磁盘是ext4文件系统,至少需要50G以上的空间,建议是固态硬盘。

可选参数说明(建议新手都不要设置):

-e NIC=eth0 有多网卡多线路时,可以使用该参数指定路由网卡,不配置会自动选默认路由网卡,如果是openwrt系统,可以使用-e NIC=br-lan,业务申请到和局域网同一个网段的IP。

-e REC=false 第一次安装设置为false时,不会启动默认任务,默认为true,仅第一次安装有效。

-e LISTEN_ADDR=”0.0.0.0:28888″ 支持设置绑定页面的监听地址和端口,监听全地址设置-e LISTEN_ADDR=”:28888″,默认监听全地址18888端口。多开容器也可以参考用该参数,比如容器A使用参数-e LISTEN_ADDR=”:18888″,容器B使用参数 -e LISTEN_ADDR=”:28888″(已经实现同一业务可多次添加,不建议多开容器)

-v 磁盘路径:/var/lib/containerd 如果系统盘较小时,可以增加该参数修改安装路径,注意“磁盘路径”修改成自己的磁盘目录。

2.升级容器:

升级不需要删除原来的缓存,只升级镜像,原来的缓存是可以复用的,但注意挂载到容器中的路径必须是升级前的路径。如果发现生成新的SN,必定是挂载的路径错了。

手动升级

docker stop wxedge

docker rm wxedge

docker rmi registry.hub.docker.com/onething1/wxedge

docker pull registry.hub.docker.com/onething1/wxedge

docker run -d –name=wxedge –restart=always –privileged –net=host –tmpfs /run –tmpfs /tmp -v 磁盘路径:/storage:rw registry.hub.docker.com/onething1/wxedge

“磁盘路径”要改成升级前的路径

自动升级(containrrr/watchtower非网心云官方镜像,仅供参考,有问题请自行解决,强烈推荐)

docker run -d –name watchtower –restart always -v /var/run/docker.sock:/var/run/docker.sock containrrr/watchtower –cleanup wxedge

3.存储迁移

容器启动成功后,会在挂载目录生成一个wxnode的文件,该文件是设备的唯一标识与账号绑定,请务必做好备份,对于多次恶意删除wxnode的用户,将拒绝激活。换盘或者更换挂载目录时,要将wxnode迁移至新的挂载目录下,不需要app重新绑定。跨cpu架构的wxnode和缓存数据不能通用,如将x86的wxnode和缓存数据迁移到arm64的设备上是无法使用的。

三、网心云容器魔方接口文档

https://help.onethingcloud.com/7cb4/3ed5/1e3a

四、设备绑定

打开浏览器(推荐谷歌浏览器),输入http://ip:18888(ip替换成安装设备的ip),比如http://192.168.1.10:18888

五、产品指南&教程

「产品指南」:

https://help.onethingcloud.com/caa9/a0fe/b6b3

「群晖安装激活教程」:

https://help.onethingcloud.com/7cb4/3ed5/9899

「koolshare安装激活教程」:

https://help.onethingcloud.com/7cb4/3ed5/a209

「树莓派&命令行安装激活教程」:

https://help.onethingcloud.com/7cb4/3ed5/8907

六、技术和经验交流

QQ群1(已满):947847221

QQ群2:235763379

加群备注:wxedge

七、友情链接(非官方教程,可参考)

1.视频安装教程 https://www.bilibili.com/video/BV1w341187MG?spm_id_from=333.999.0.0

2.debian安装教程 https://zhuanlan.zhihu.com/p/380208961

3.portainer面板安装教程 https://post.smzdm.com/p/ag45dprw/

4.威联通安装教程 https://bbs.onethingcloud.com/forum.php?mod=viewthread&tid=800&highlight=%E5%A8%81%E8%81%94%E9%80%9A

5.低版本群晖(5.2版本)安装教程 https://bbs.onethingcloud.com/forum.php?mod=viewthread&tid=1583&highlight=%E5%AE%B9%E5%99%A8